Mitos y verdades de los ingenieros de software

Camilo Andrés Montoya Hernández

Desarrollo de Software

Últimamente, tras el crecimiento exponencial en las diferentes tecnologías y la alta demanda de ingenieros de software (sistemas, IT, entre otras denominaciones) a nivel mundial, múltiples organizaciones han puesto su mirada en estos profesionales y las actividades que realmente desarrollan en su diario vivir, sin embargo, aún existe mucha especulación con ideas que no son del todo ciertas y la creencia de que la programación es solo para unos cuantos superdotados, por eso hoy en Bluetab, an IBM Company queremos aclarar todos esos mitos que se pudieron escuchar de conocidos, amigos o incluso docentes así mismo como las dudas que uno mismo puede plantear en algún momento si se llegó a considerar dirigir la vida profesional en el campo del software.

Sin más preámbulo, comencemos:

Mito: Para programar hay que ser un experto en matemáticas.

Realidad: Para dedicarse a la programación, el conocimiento matemático adquirido en la educación básica y secundaria puede llegar a ser suficiente. Solo áreas específicas, como el desarrollo de juegos, la inteligencia artificial o la creación de algoritmos de machine learning pueden requerir habilidades más avanzadas, pero no es un requerimiento excluyente para programar, y aun así, siempre está la posibilidad de implementar herramientas y bibliotecas (porciones de software que otras personas ya escribieron y resuelven parte de los problemas que se presenten a lo largo del proyecto) las cuales evitan tener que realizar expresiones matemáticas complejas dentro del código y enfocarse en lo verdaderamente importante. En resumidas cuentas, los conocimientos sobre matemáticas no son directamente proporcionales a las habilidades que se tengan o se puedan llegar a desarrollar para desenvolverse como ingeniero de software.

Mito: La tecnología no es para las mujeres.

Realidad: La idea de que las mujeres descarten carreras relacionadas con la tecnología a simple vista parece algo normal y que no tiene importancia, lo anterior ya que la publicidad, las series y las propias entrevistas de RRHH para un cargo han fomentado el estereotipo del “programador hombre”, lo anterior sumado a la desigualdad en los números (en cantidad de mujeres dentro del ámbito tecnológico y la diferencia de salarios vs. el género masculino) puede traducirse en un ambiente hostil para las mujeres. Sin embargo, poco a poco el crecimiento acelerado del sector del software está modificando la cultura en el sector de las ciencias de la computación. Hace unas semanas, varías compañeras de Bluetab, an IBM Company conversaron sobre su experiencia en las TIC y su labor como colaboradoras (Bluetab América, an IBM Company, 2022) de la compañía, haciendo énfasis en aspectos importantes, como, por ejemplo, el que los equipos de trabajo conformados por profesionales de ambos géneros tienen un mayor grado de resolución de problemas, además, logran tasas más altas de productividad e innovación.

Por último, es importante resaltar que no se trata de un problema biológico, sino histórico, no obstante, el número de mujeres que aprenden a programar y deciden enfocar su vida profesional a estos roles está en constante crecimiento y las iniciativas de gobiernos y organismos privados por la igualdad en este sector son fuente de motivación para romper esa brecha

Mito: Todos los informáticos son programadores.

Realidad: Actualmente se tiene la falsa creencia de que quien estudia informática en la universidad (o por medio de un aprendizaje autodidacta recurriendo a otras fuentes de contenido) es por obligación programador, a pesar de esto, se debe considerar la informática en sí misma es muy extensa y contempla un abanico de múltiples áreas que van desde el análisis de sistemas, administración de servidores, desarrollo de software, bases de datos, hasta redes y gerencia de proyectos.

Los profesionales de las carreras de sistemas, tecnología o software en algún momento pueden llegar a tratar lo largo de su aprendizaje todos los contenidos mencionados, pero, enfocándose a los ingenieros de software, ellos son personas que suelen poseer un conocimiento técnico profundo y selecto puesto que necesitan captar conocimientos muy puntuales que fomenten el desarrollo de la lógica y la resolución de problemas, por lo cual es normal que una persona con este rol no suela manejar temas de redes, soporte o administración de servidores, ya que no son de su área de formación ni se desempeñan día a día en esas actividades.

Mito: Programar es muy complejo.

Realidad: Programar no es una habilidad que surja de forma espontánea, requiere formarse y practicar mucho para lograr cierto dominio y fluidez, además, al igual que otros trabajos tiene cierto grado de dificultad, pero una de las ventajas de las funciones vinculadas con la tecnología es que al realizar el trabajo en equipo se pueden encontrar soluciones accesibles y más óptimas, sumado a esto, el hecho de que en los últimos años hayan aparecido lenguajes muy fáciles de aprender cómo Python, JavaScript, Kotlin o herramientas No Code vuelve una realidad la premisa de que todos pueden aprender a programar.

Las carreras asociadas a la informática tienen un marco de trabajo dirigido especialmente hacia el pensamiento lógico, aunque en realidad, el desarrollo de software no es tan diferente de aprender un nuevo idioma. Los lenguajes de programación, al igual que el inglés, el italiano o cualquier idioma, se componen de palabras, gramática, sintaxis y tienen un propósito: comunicarse (en este escenario la comunicación es con cualquier dispositivo electrónico).

Finalmente, es cierto que como en todas las profesiones y áreas del conocimiento hay personas que puedan tener mayores skills de entrada, en este punto, la actitud va a marcar una gran diferencia para ser o no un buen ingeniero de software. Como se ha recalcado a lo largo del artículo, no es necesario ser un genio para conseguir un desempeño notable en la programación, mientras más tiempo se dedica a aprender (utilizando la técnica de estudio que más se adapte a la forma de aprender de cada uno y los medios de preferencia para cada persona) y practicando con diferentes retos y plataformas, mejor se va a desenvolver el ingeniero.

Mito: El día a día de un programador es solitario.

Realidad: El cine y la televisión han provocado que las personas crean que trabajar en tecnología está ligado a llevar una vida solitaria y apartada de la sociedad (en lo que a nivel profesional/laboral se refiere). Por el contrario, los ingenieros de software no solo trabajan en equipo en su día a día puesto que necesitan estar en contacto con el cliente, con el equipo de trabajo para poder obtener las soluciones a sus problemas, sino que integran una comunidad cercana, fuerte y participativa, por lo cual se entiende que el sector avanza a pasos agigantados gracias a la mentalidad de sus profesionales.

Para codificar es muy importante saber comunicarse asertivamente (cualidades que van más allá del pensamiento matemático y el razonamiento lógico), poder pensar soluciones ágiles y a nivel cooperativo, expresar correctamente ideas y opiniones, volviendo fundamental el evento de tener en cuenta la participación de otros individuos cuando se escribe código, se interactúa con el usuario o se elige la arquitectura de la aplicación, habilidades blandas que vuelven casi obligatoria la interacción constante de los ingenieros con otros profesionales.

Mito: Si se quiere programar, hay que aprender el lenguaje que esté de moda o el que mejor oferta económica brinde.

Realidad: Cada lenguaje tiene su propósito específico y se adapta mejor o no en los diferentes proyectos de una compañía. De todas formas, diferente no es equivalente a ser mejor o peor, por lo tanto, la verdadera pregunta que un ingeniero de software debe realizarse no es: «¿Cuál es el mejor lenguaje de programación?», sino: «¿Qué lenguaje es el más adecuado para solucionar los requerimientos planteados dentro del proyecto?».

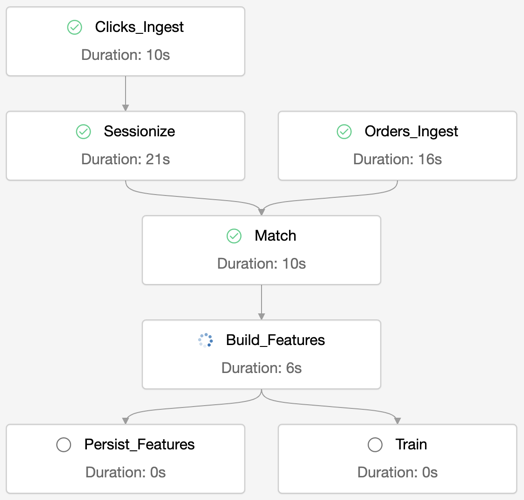

Ahora bien, el pensamiento de “¿qué lenguaje de programación es el mejor remunerado económicamente?” provocará frustración al desarrollador llevándolo nuevamente a la idea de que la programación es difícil, lo primero por aprender es la lógica de la programación y el razonamiento para la resolución de problemas de ese índole, y sólo después de eso, escoger el primer lenguaje de programación el cual debe ir orientado especialmente a los gustos e intereses del profesional, lo anterior ya que a algunos de los profesionales se les da bien el frontend, a otros el backend, el big data, el machine learning, entre muchas más áreas en las que se requiere implementar una solución de software.

Mito: Programar es una tarea muy rutinaria.

Realidad: Codificar es una tarea que implica mucha creatividad, quizás no en todo el aspecto artístico o asociado a manualidades, pero sí en cuanto a todas las posibles soluciones que pueden generarse hacía una misma necesidad o problema; están asociadas al ingenio del equipo para encontrar la alternativa más conveniente al caso específico. Cada proyecto requiere de un enfoque mental diferente, por lo que la rutina profesional se ve muy reducida y se tiende a llevar una vida dinámica.

En segundo lugar, se cree que un ingeniero de software pasa la mayor parte de su tiempo frente a la pantalla y escribiendo código. Por el contrario, el éxito de un proyecto depende de la colaboración de un equipo y del diálogo, corroborando lo explicado previamente en el mito: “El día a día de un programador es solitario”.

Para concluir, la programación es una profesión que permite crear desde cero algo que antes no existía. La primera vez que se escribe un programa que logra que el computador ejecute la serie de instrucciones deseadas se vuelve casi un momento mágico. Y las siguientes veces… también.

Finalmente es posible observar que, existen muchos mitos asociados tanto a la programación como a los ingenieros de software, no obstante, esperamos que este artículo haya sido de mucha utilidad y mejore a grandes rasgos el panorama respecto a los temas aquí tratados y sea motivación para que se decida incursionar en el mundo de la tecnología aprovechando los beneficios que Bluetab, an IBM Company tiene, ya sea que se busque aprender desarrollo de software o se esté apuntando a una nueva oportunidad laboral.

¿Quieres saber más de lo que ofrecemos y ver otros casos de éxito?

Camilo Andrés Montoya Hernández

Desarrollo de Software